はじめに

こんにちは、Cloud Operations担当者です。2021年も最後日です。更に重要なのは本日は私の誕生日であることです。例のやつを貼りました。よろしくお願いします。

1年を通じてコロナ禍だった年となりました。相変わらずオミクロン株やさらなる新種株が出てくるなど、予断を許さない状況ではありますが、来年こそは何かしら光明が見えるといいなと思います。

関連エントリ

- YAMAGUCHI::weblogの2007年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2008年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2009年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2010年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2011年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2012年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2013年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2014年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2015年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2016年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2017年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2018年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2019年を振り返る - YAMAGUCHI::weblog

- YAMAGUCHI::weblogの2020年を振り返る - YAMAGUCHI::weblog

ymotongpooの2021年

去年立てた目標

去年の振り返りでは次のような目標を立てていました。これをベースに振り返っていこうと思います。

- オブザーバビリティ関連の展開

- OpenTelemetryは安定版がでるので、イベントを行っていきたい

- Collector関連でOSSを出したい

- Go関連だとPBTの知見をもう少し深めて、オブザーバビリティに絡めていきたい

- 執筆・翻訳・監訳をすすめる

- 執筆はラフでもいいので書いてしまおうと思う

- 翻訳はコツコツ

- 監訳の原著レビューを早めに終わらせて、早く監訳プロセスに入れるよう企画を通す

- FP業の展開

- 今年は一切できなかったので、ファイナンシャル・プランニング関連でなにかしたい

- 自作キーボード

- お店の赤字の改善

- 自分でキーボードの基板を設計する

2021年はコロナ禍において終始在宅勤務の1年でした。*1 2020年に比べたときの変化で言えば、社会もようやく恒常的に在宅勤務を行うことに対しての覚悟や諦めがついたのか、在宅勤務が当たり前になり、また在宅勤務が常態化してから2年目になったということで生活リズムも安定しました。

仕事

勤続10年

2011年4月にGoogleに転職して勤続10年となりました。細かな話は下のエントリーで書いたので割愛。

とりあえず勤続10年でなにかあるかなと思ったけど会社からはDoodleの印刷されたものが送られてきただけで、賞与も休暇もない感じでした。さすがにちょっとそれはないんじゃないの、と思ったけど、まあいいや。*2

オブザーバビリティ関連の展開

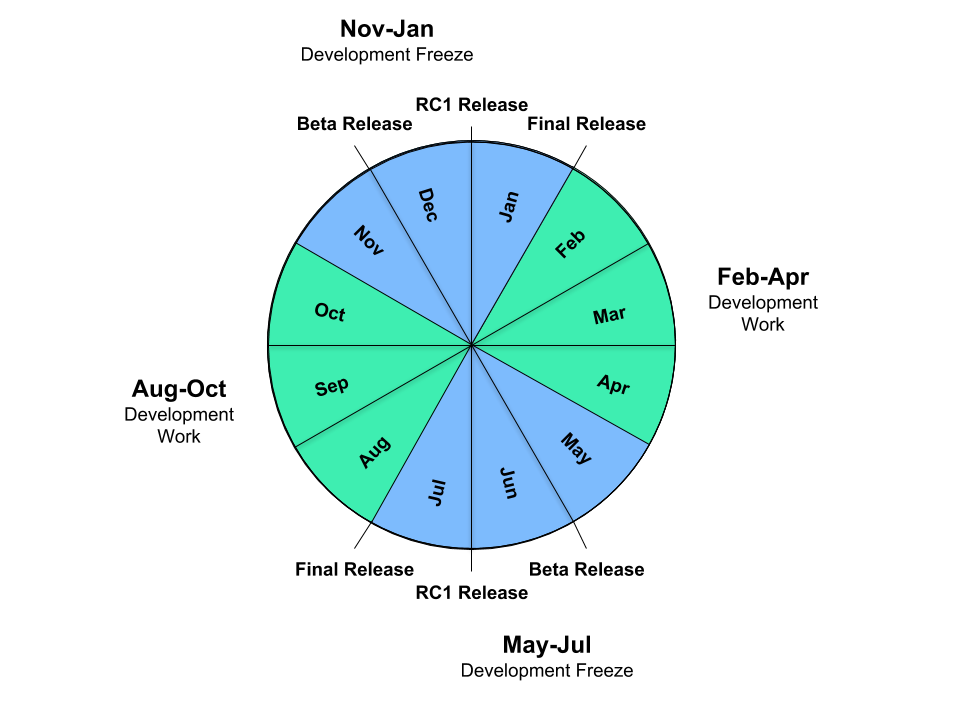

OpenTelemetryは2020年の予定ではトレース、メトリクスともに安定版リリースがされる予定だったのですが、相変わらずの楽観的な計画だったのでトレースだけが安定版リリースで、メトリクスの安定版リリースは2022年上半期に順延されました。というわけで、イベントは安定するまで先送りにしてきました。来年はOpenTelemetryのメトリクスの安定版のリリースは確実なので、来年こそはOpenTelemetryイベントをやっていきたいですね。

仕事では外に出て活動をすることよりもOpenTelemetry関連の機能をGoogle Cloud内で充実させていく方向の仕事が増え、またコードを書く仕事よりも、製品の方向性に関しての提案や、Google Cloud内の製品のOpenTelemetry対応などの調査と今後の計画を立てたりと、PdMと製品開発チームの間での業務が多かったように思います。Collector関連のOSSはGPU周りのものを本体に入れようと試みたのですが、メンテナーと意見が合わず、とりあえず自社のOrganizationで出していく方向で仕切り直すことにしました。

対外的にはおかげさまでSRE関連やオブザーバビリティ関連でお呼びいただくことが何度かあり、国内外のいくつかのイベントやポッドキャストでゲストに呼んでいただきました。

今年は社内仕事がだいぶ多かったので、来年はもう少しブログ等も含めて露出を行っていければと思っています。

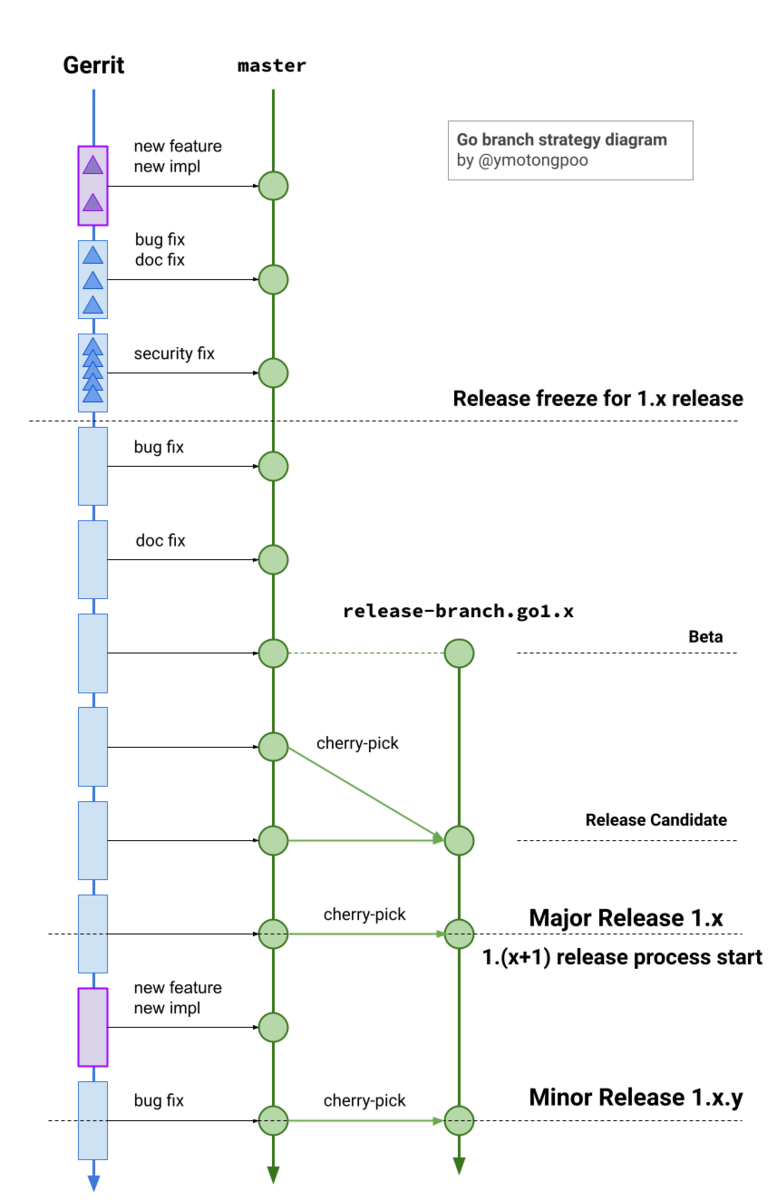

Go関連

今年はGo関連は春にGo Conference 2021 Spring Onlineの開催に関わりました。

少しずつスタッフが増えてきて、本当にありがたい限りです。秋にはkyoto.goとumeda.goの方々を中心に開催していただいて、成功裏に終わり今年もGoConが無事に開催されたことにほっと胸をなでおろしています。

来年の4月23日にGo Conference 2022 Spring Onlineが開催されることは決定しているわけですが、それと前後して良いお知らせが他にもできれば良いなと思っています。

来年も引き続き @tenntennや @micchiebear を始め、多くの方たちと一緒に楽しく運営できるといいなと思います。

執筆・翻訳・監訳

このカテゴリーでいうと、去年から監訳を進めていた「SREの探求」が9月に出版されました。

本書の出版の経緯に関しては下記エントリーで書きました。

他にも並行していくつか案件があるのですが、相変わらず進捗は芳しくないので時間を見てやっていくしかないですね。来年も最低1冊監訳中の本が出せると思いますので、ぜひお楽しみに。それとは別に翻訳のほうが一向に進まなかったのでこちらは少しずつでもやっていかないと。

趣味

自作キーボード

お店の赤字は改善して、プラスマイナスゼロくらいにはなったのですが、結局また仕入れなどがあるので恒常的にプラスに転じるのはなかなか難しいなと感じています。また世界的な半導体不足がまさか自分にも直接的に影響するとは思わなかったのですが、キーボードの制御に使うマイコンも大幅に値上がりし、仕入れ値が一昨年の倍近くに上がっています。こうなってくると販売価格をかなり上げなければ売れば売るだけ赤字になる状況になってしまうので厳しい限りです。おそらく値上げをすることになると思います。

しかしおかげさまで1年間ほそぼそとでもECサイトの運営をすることで小規模小売事業者の様々な苦労であったりコスト感がわかりました。自分が通販で何かを購入するときにはどれくらいの原価がかかっているのかなど、なんとなく想像できるようになって、より販売者を身近に感じられるようになりました。

今年は本業のほうの業務が増えたのでなかなかキーボードの設計ができなかったですが、今年はなんとか一つ設計したいと思っています。

キャンプ

去年は一年中家にいて外出もろくにできず、本当に精神衛生に良くなかったので、今年は一念発起して車を購入し、時間と状況が許す限りキャンプに行っていました。初期出費はかなり大きかったですが、自分の精神衛生だけでなく、家族の精神衛生やコミュニケーションのためにすごく良い趣味になったなと感じています。この状況なので相変わらず海外に行くことはできず、国内旅行をするにも移動手段や場所が限られる中で、キャンプは人との距離が保たれつつ、自然が多い場所に行けるとても良い気分転換になっています。

初期出費は大きかったものの、ある程度道具が揃ったあとは交通費と食費、キャンプ場代ぐらいしかかからないので家族で行くにしても普通の旅行と比べるとだいぶ安上がりで済んでいるのもありがたいです。来年もこの熱は冷める気がしないのと、気軽に他の形式の旅行ができる状況にはならないと思っているので、引き続きキャンプを楽しんでいきたいと思います。

語学

今年の頭からまたDuolingoを復活してコツコツと続けています。

I learned languages a lot with @duolingo this year. I'd like to learn Chinese and Spanish more in 2022. #Duolingo365 pic.twitter.com/uQerjzRyEh

— Yoshi Yamaguchi (@ymotongpoo) 2021年12月7日

以前Duolingoを試したときは日本語ベースで他の言語を学ぶ教材を見たときにあまり品質が良くないなと思ったので、英語ベースで中国語とスペイン語を勉強しています。言語によってコンテンツの量や品質に差があり、英語ベースだとスペイン語とフランス語のコンテンツはものすごく多く、中国語も悪くはないのですがHSK3級程度のコンテンツで終わってしまうので、ここから先のレベルの内容がほしいなと感じています。中国語は一通りコースを終えてしまったので今は復習しかしていません。一方でスペイン語は先にも述べたとおりコンテンツが充実していて、今はもっぱらスペイン語をメインに勉強しています。さらに遊びでフランス語、ロシア語、韓国語も簡単には読めるようになっておきたいと思い、スペイン語に飽きたときにどれかの言語をちまちまと進めています。

Duolingoは隙間時間でできるのが本当に素晴らしく、1日1レッスンでも達成感を得られるのが良くできているなと感じます。来年にはDELEかHSKを受けてみたいなと思います。

来年に向けて

というわけで来年はこんな感じでやっていきたいと思います。(一部去年からの続き)